La souveraineté numérique, c’est aussi une question de tuyaux

La dimension réseau, angle mort de votre stratégie cloud souverain

Il existe un angle mort dans la plupart des discussions sur la souveraineté numérique. On parle de localisation des données, de contrats régis par le droit européen, de personnels d’exploitation basés dans l’UE. Ce sont des sujets essentiels. Mais il en manque un, pourtant fondamental : le chemin que prennent vos données entre votre organisation et le cloud souverain.

Un centre de contact qui bascule sur Genesys Cloud dans l’AWS European Sovereign Cloud, c’est des milliers d’interactions clients par jour — conversations vocales, échanges écrits, données d’authentification, historiques de traitement — qui transitent sur un réseau. La question de savoir par où passe ce trafic, sous quelle juridiction il circule, qui pourrait y accéder en chemin, est aussi légitime que celle de savoir où il est stocké.

C’est précisément là que la dimension réseau cesse d’être un sujet d’infrastructure pour devenir un sujet de souveraineté à part entière.

Ce que l’annonce Colt révèle sur l’enjeu réel

En février 2026, Colt Technology Services a été désigné l’un des premiers partenaires officiels de connectivité de l’AWS European Sovereign Cloud. La sélection n’est pas anodine : l’AWS European Sovereign Cloud est une infrastructure physiquement et logiquement séparée du reste du réseau mondial AWS, conçue pour les organisations européennes soumises aux exigences les plus strictes en matière de résidence des données, d’autonomie opérationnelle et de conformité réglementaire.

Pour connecter ses clients à ce cloud souverain, Colt déploie son service DCA — Dedicated Cloud Access : une connexion directe et privée, qui contourne délibérément l’internet public. Pas de transit sur des infrastructures partagées. Pas de routage imprévisible. Un lien dédié, sous SLA, entre l’entreprise et le cloud souverain, avec une maîtrise totale du chemin réseau.

Le signal que cette désignation envoie au marché est clair : la souveraineté d’un cloud n’est pleinement effective que si la connectivité qui y mène partage les mêmes garanties.

Internet public et cloud souverain : une contradiction structurelle

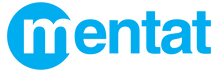

Prenons un cas concret. Une administration ou un établissement de santé déploie sa plateforme de relation usagers sur Genesys Cloud, hébergé dans l’AWS European Sovereign Cloud à Brandebourg. Les données sont bien localisées en Allemagne, traitées par des équipes basées dans l’UE, sous contrat régi par le droit européen. Jusqu’ici, tout va bien.

Mais si la connexion entre les sites de l’organisation et ce cloud passe par l’internet public, plusieurs problèmes surgissent immédiatement :

Sur la sécurité en transit.

L’internet public est un réseau partagé, ouvert, dont les routes sont variables et non maîtrisées. Un paquet qui part de Paris peut traverser des nœuds situés hors de l’UE avant d’atteindre un datacenter en Allemagne. La chiffrement de bout en bout réduit le risque, mais ne supprime pas l’exposition.

Sur la performance.

La voix sur IP est impitoyable avec la latence et la gigue. Un centre de contact qui opère en VoIP via l’internet public s’expose à des dégradations de qualité inacceptables dès que le réseau est encombré — aux heures de pointe, lors d’événements imprévus, ou simplement parce que personne ne peut garantir la priorité du trafic voix sur un réseau non maîtrisé.

Sur la traçabilité.

Dans les secteurs régulés — santé, finance, énergie, secteur public — la capacité à démontrer que les données n’ont jamais quitté un périmètre défini est une exigence concrète, pas une posture. L’internet public ne permet pas cette démonstration.

Sur la résilience.

La continuité de service d’un centre de contact ou d’une plateforme critique ne peut pas dépendre de la disponibilité d’un lien internet généraliste. Une panne partielle, une saturation locale, et c’est l’ensemble des interactions clients qui se dégrade.

Ce que change une connectivité dédiée de bout en bout

La réponse à ces problèmes n’est pas nouvelle dans le monde des télécoms entreprises. Elle s’appelle connectivité privée dédiée, et elle repose sur un principe simple : remplacer le transit par l’internet public par un lien direct, garanti, entre votre infrastructure et votre environnement cloud.

Concrètement, le service DCA de Colt vers l’AWS European Sovereign Cloud offre :

Une connexion privée, sans transit internet.

Le trafic ne quitte jamais l’infrastructure maîtrisée de Colt avant d’atteindre le cloud souverain. Aucun routage imprévisible, aucune exposition sur des réseaux partagés.

Des débits garantis et une latence maîtrisée.

De 100 Mbps à 100 Gbps, avec des SLAs stricts sur la latence et la disponibilité. Pour un centre de contact en production, c’est la condition de base d’une expérience voix et omnicanale de qualité.

Une architecture flexible.

Accès en couche 2 (Ethernet, Cloud On Demand) ou couche 3 (IP-VPN, SD-WAN Multicloud), selon le niveau de contrôle et les topologies réseau en place. La connectivité peut être provisionnée rapidement via le portail NaaS de Colt, avec une mise à l’échelle à la demande.

Un périmètre de conformité démontrable.

Le trafic reste traçable sur un réseau connu, sous gouvernance maîtrisée. Pour les audits de conformité RGPD, DORA, NIS2, ou les certifications sectorielles, c’est un argument concret, pas une déclaration d’intention.

La position de Mentat : opérateur dans la chaîne physique, pas intermédiaire

C’est ici que le positionnement de Mentat prend tout son sens — et qu’il se distingue de la plupart des acteurs qui interviennent sur les projets Genesys Cloud.

Mentat est opérateur télécom déclaré à l’ARCEP. Cela signifie concrètement que Mentat ne revend pas simplement des accès ou des trunks SIP à des tarifs négociés : Mentat opère sa propre collecte, avec un numéro de déclaration opérateur en bonne et due forme auprès du régulateur français. Cette collecte est portée physiquement par Colt — le même Colt qui vient d’être désigné partenaire de connectivité officiel de l’AWS European Sovereign Cloud.

Ce n’est pas un détail. C’est une différence structurelle.

Quand vous déployez Genesys Cloud chez Mentat dans la région souveraine européenne AWS, la chaîne est cohérente de bout en bout :

- La plateforme de relation client est hébergée dans l’AWS European Sovereign Cloud à Brandebourg

- La connectivité vers ce cloud est assurée via l’infrastructure Colt, partenaire officiel de connectivité souveraine AWS

- La collecte et les services téléphoniques (numéros, trunks SIP, flux voix) sont opérés par Mentat, opérateur ARCEP propriétaire de sa collecte, portée physiquement par Colt

C’est ce qu’on appelle une chaîne de valeur sans couture. Pas un assemblage de prestataires indépendants dont chacun renvoie vers l’autre en cas de problème. Une responsabilité end-to-end, avec un interlocuteur qui maîtrise l’ensemble des couches : applicatif, connectivité cloud, et téléphonie.

Pourquoi ça compte concrètement pour les projets CX souverains

Dans un projet de centre de contact sur cloud souverain, la fragmentation des responsabilités est l’un des principaux facteurs de risque opérationnel. Chaque interface entre un prestataire et un autre est un point de friction potentiel : en phase de déploiement, quand les délais se jouent à quelques jours ; en production, quand un incident de qualité voix nécessite un diagnostic rapide ; en phase d’audit, quand la conformité de la chaîne complète doit être démontrée.

La capacité de Mentat à répondre à la question « qui est responsable de quoi ? » de manière simple et exhaustive — de la numérotation à la plateforme de contact, en passant par la connectivité réseau — est une valeur opérationnelle réelle pour les organisations qui n’ont pas la bande passante interne pour gérer une multitude de fournisseurs télécoms, cloud et applicatifs sur un projet aussi structurant.

Pour les secteurs régulés en particulier — où les obligations de traçabilité, de documentation des flux, et de démonstration de la conformité de chaque composant de la chaîne sont des exigences concrètes — cette lisibilité de la chaîne de responsabilité n’est pas un argument commercial. C’est une condition d’éligibilité.

Ce que la série d’articles Mentat dessine en creux

Si vous suivez les publications récentes de Mentat, un fil directeur se dégage :

Notre article sur l’AWS European Sovereign Cloud et ses enjeux pour les organisations françaises posait la question de la stratégie cloud : comment intégrer cette évolution dans une trajectoire cohérente ?

Notre article sur Genesys Cloud dans la région souveraine européenne répondait à la question applicative : comment moderniser la relation client sans renoncer à la souveraineté ?

Cet article complète le triptyque en répondant à la question infrastructure : comment garantir que la connectivité elle-même est à la hauteur des exigences souveraines ?

Trois couches. Trois réponses cohérentes. Un seul interlocuteur capable de les adresser ensemble.

La souveraineté numérique n’est pas un label, c’est une architecture

La tentation est grande, dans les projets cloud souverains, de se concentrer sur ce qui est visible : le contrat, la localisation du datacenter, les certifications affichées. Ce sont des éléments nécessaires. Ils ne sont pas suffisants.

Un flux voix qui transite par l’internet public entre votre site parisien et un cloud souverain en Brandebourg n’est pas un flux souverain. Une interaction client enregistrée sur un réseau non maîtrisé n’est pas une interaction dont la traçabilité est garantie. Une architecture qui empile des briques souveraines sans s’assurer de la cohérence des couches de transport est une architecture qui a des angles morts.

Fermer ces angles morts, c’est exactement ce que Mentat fait — en combinant son statut d’opérateur ARCEP, sa collecte propre portée par Colt, et son expertise d’intégrateur Genesys Cloud. Pas comme une promesse de catalogue, mais comme une réalité opérationnelle que nous mettons en œuvre avec nos clients depuis plusieurs années.

Vous préparez un projet de centre de contact sur cloud souverain, ou vous souhaitez évaluer la robustesse souveraine de votre architecture télécom et cloud actuelle ?

Article rédigé par l’équipe Mentat, Opérateur télécom déclaré ARCEP, Intégrateur de solutions CCaaS, certifié Genesys Cloud. Sources : Colt Technology Services, communiqué de presse 17 février 2026 ; AWS European Sovereign Cloud Blog, janvier 2026 ; Colt Dedicated Cloud Access documentation technique ; Genesys Cloud European Sovereign Region Solution Overview, 2026.